قالب های فارسی وردپرس 13

این وبلاگ جهت دسترسی آسان شما عزیزان به قالب های برتر وردپرس به صورت فارسی تدوین و راه اندازی شده است.قالب های فارسی وردپرس 13

این وبلاگ جهت دسترسی آسان شما عزیزان به قالب های برتر وردپرس به صورت فارسی تدوین و راه اندازی شده است.چین پیشگام حفاظت از داده در جهش بزرگ کامپیوترهای کوانتومی خواهد بود

کامپیوترهای کوانتومی برنامهی جدی کنونی شرکتهای پیشگام دنیای فناوری از گوگل تا علیبابا درچین است. این کامپیوترها قدرت پردازشیِ بهمراتب بیشتری از کامپیوترها امروزی خواهند داشت. البته، خطرهای احتمالی بزرگی نیز در پی این جهش فناوری روی خواهد داد. کامپیوترهای قدرتمند آینده توانایی شکستن اطلاعات رمزنگاریشده را دارند. این توانایی همهچیز را از میلیاردها دلار پول حاضر در دنیای تجارت الکترونیک تا اسرار مردم و دولتها در اینترنت تهدید میکند.

قطعا بازیگران بزرگ دنیای پردازش برای این مسئله هم راهحلی خواهند داشت. یکی از راهکارهای آنها استفاده از رمزنگاری مبتنی بر همین فناوری و مفهوم علمیفیزیکی، یعنی کوانتوم است. راهکار دیگر، اجرای پروتکلهای امنیتی مبتنی بر کوانتوم خواهد بود که قابلیتهای رمزگشایی ماشینهای آینده را خنثی میکند.

مقالههای مرتبط:

رقابت برای اجرای راهکارهای امنیتی قوی یکی از مأموریتهای جدی آژانسهای اطلاعاتی دولتها محسوب میشود. در دنیای پردازش کوانتومی، رقابت بهصورت نزدیک دنبال میشود و تقریبا همه مدعی هستند؛ اما در بخش رمزنگاریهای امنیتی کوانتومی، چینیها تا حدودی گوی سبقت را از رقبا ربودهاند. درحالحاضر، دولت چین تحقیقات گستردهای را در زمینههای مختلف مرز فناوری، مانند هوش مصنوعیدر دستورکار دارد. پردازش کوانتومی نیز فناوری مرزی دیگری است که در اولویتهای این دولت گنجانده شد.

دانکن ارل، محقق سابق مؤسسهی Oak Ridge و مدیر فناوری شرکت کوانتومی Quibitekk، دربارهی این جهش بزرگ فناوری و تحقیقات چینیها میگوید:

چین استراتژی حسابشدهای دارد تا مالک این فناوری شود. اگر بخواهیم پنج تا دَه سال دیگر برای ورود به فناوری کوانتوم صبر کنیم، قطعا در رقابت عقب خواهیم افتاد.

پردازش کوانتومی برمبنای مکانیک کوانتوم تعریف میشود. این نوع از مکانیک علمی است که رفتارهای عجیب ایجادشده براثر تغییرات ذرههای بسیار ریز ماده را بررسی میکند. در کامپیوترهای سنّتی، اطلاعات بهصورت بیت در ترانزیستورها ذخیره میشوند. در این کامپیوترها، هر بیت نمایانگر عدد صفر یا یک میشود. درواقع، این بیتها تکههای اصلی داده هستند که وظایف کامپیوتر را به آن میگویند.

برخی از انواع ماده وقتی بسیار ریز شوند، رفتارهای متفاوتی از خود نشان میدهند. این تفاوت به بیت کوانتومی یا qubit امکان میدهد تا ترکیبی از صفر و یک را در خود ذخیره کند. درواقع، دو qubit توانایی ذخیرهی چهار مقدار را بهصورت همزمان دارند. وقتی تعداد کیوبیتها افزایش پیدا کند، قدرت کامپیوتر کوانتومی بسیار افزایش مییابد. شایان ذکر است دولت دُبی در اجرای راهکارهای کوانتومی با مایکروسافت همکاری میکند.

رمزنگاری کوانتومی نیز مانند پردازش کوانتومی براساس رفتارهای غیرمنطقی ذرات بسیار ریز عمل میکند. کدهایی که امنیت داده را تأمین میکنند، بهوسیلهی فوتونها ارسال میشوند. فوتون کوچکترین ذرهی نور محسوب میشود. با این روشهای جدید، تشخیص دستکاری یا نفوذ به دادهها با استفاده از تجهیزات و منابع مناسب ممکن میشود. درنهایت، اگر این روشها بهدرستی اجرا شوند، رمزگشایی آنها تقریبا ناممکن میشود.

در اجرای شبکهی کوانتومی رمزنگاری در فواصل طولانی، هنوز هیچ تضمینی وجود ندارد. البته اگر این امکان فراهم شود، برنامههای جدی چین برای آزمایش این فناوریها و نیز تخصیص منابع دولتی و دانشگاهی و مالی برای آنها، مزایای زیادی برای این کشور خواهد داشت.

کشور چین میلیونها دلار برای آزمایش شبکههای کوانتومی سرمایهگذاری کرده است. شبکههای آزمایششدهی آنها، دادهها را با استفاده از رمزنگاری کوانتومی انتقال میدهند. سال گذشته، ماهوارهای چینی بهنام Micius با استفاده از رمزنگاری کوانتومی تماسی تصویری بین پکن و وین برقرار کرد. از دیگر پیشرفتهای این شرکت درزمینهی پردازش کوانتومی، اجرای شبکهای ارتباطی از این نوع بین پکن و شانگهای است. این شبکه پس از چهار سال تحقیق و توسعه اجرا شد.

درحالحاضر، رمزنگاری کوانتومی فقط در فواصل مشخص اجراشدنی است. پروژهی تماس ویدیویی بین پکن و چین این فاصله را تا حدود ۷۵۰۰ کیلومتر افزایش داد. البته در ارتباطات زمینی، استفاده از شبکههای فیبر نوری پیشنهاد میشود که درحالحاضر، در محدودهی حدودی ۲۵۰کیلومتری قرار دارند.

ماهوارهی چینی Micius بیش از همهی تلاشهای چین برای پیشرفت در رمزنگاری کوانتومی، توجه جهانیان را به خود جلب کرد. دانشگاه علم و فناوری چین، دانشگاهی دولتی بود که اجرای این پروژه را برعهده داشت. این دانشگاه پروژهای برای اجرای شبکههای زمینی نیز دارد که احتمالا محدودیت این شبکهها را تا حدود دوهزار کیلومتر افزایش خواهد داد.

پروتکل CoAP؛ جدیدترین ابزار مجرمان برای حملات DDoS

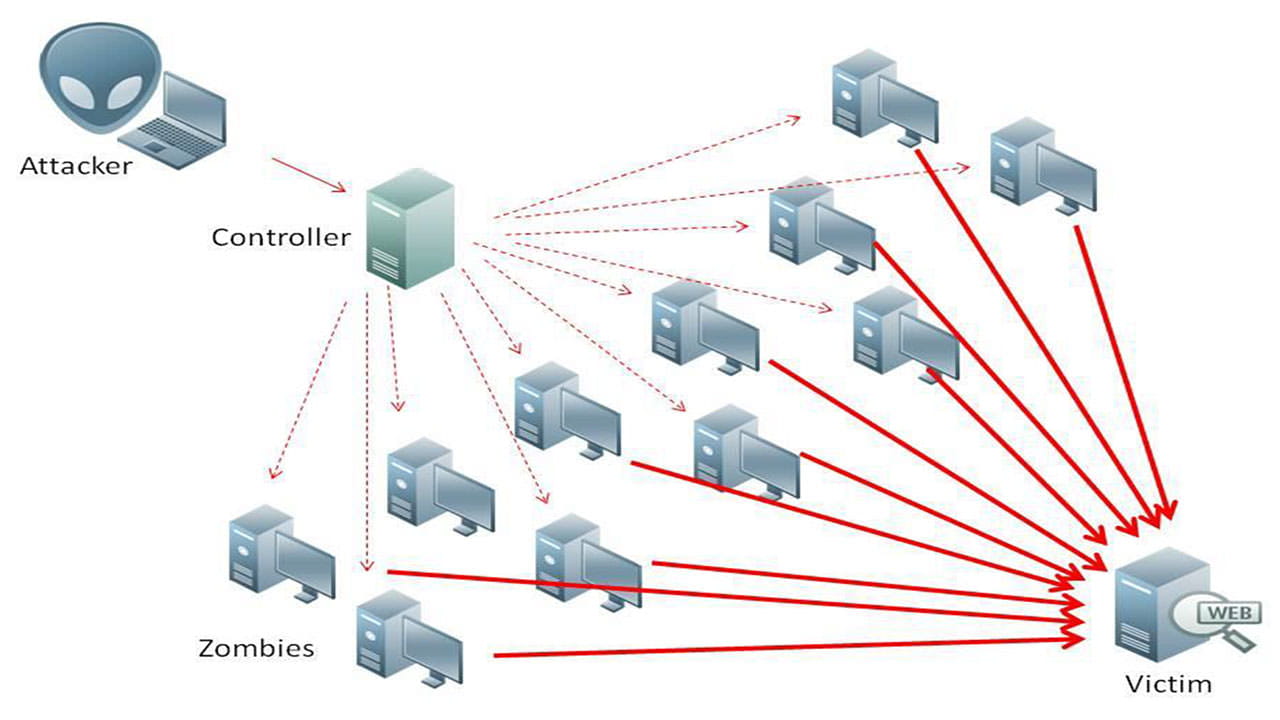

پروتکل ارتباطی RFC 7252 مشهور به CoAP یا Constrained Application Protocol درحالتبدیل به پرکاربردترین پروتکل برای مجرمان سایبری بهمنظور حملات DDos است. محققان بهتازگی با بررسی این پروتکل و حملههای انجامشده، این نتیجهگیری را برای zdnet ارسال کردهاند.

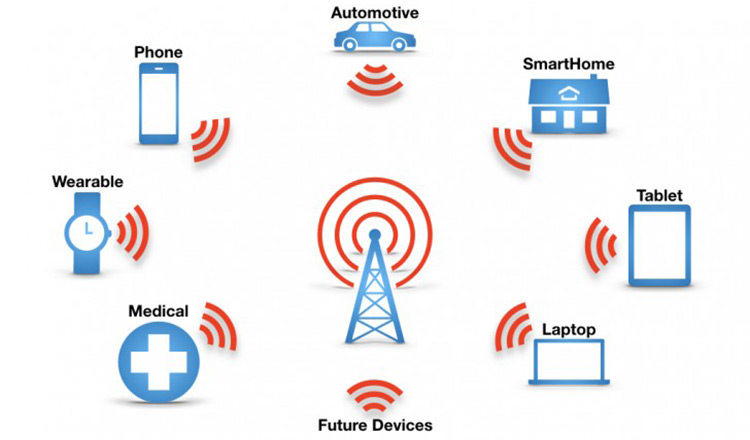

پروتکل CoAP ابتدا بهعنوان پروتکل ارتباطی سبک ماشینبهماشین یا M2M طراحی شد. این پروتکل قابلیت اجرا در دستگاههای هوشمند با منابع حافظه و پردازش محدود را دارد. در تعریف ساده، CoAP شباهت زیادی به پروتکل HTTP دارد؛ اما بهجای استفاده از پکتهای TCP، از انواع UDP استفاده میکند که نسبتا سبکتر از TCP هستند.

مقالههای مرتبط:

همانطور که HTTP برای ارسال و دریافت داده و دستورها بین کلاینت و سرور استفاده میشود، CoAP نیز قابلیتهای جابهجایی دستورها و پیامهای دیگر را دارد. البته قطعا این پروتکل به منابع کمتری نیاز دارد و برای استفاده در فناوریهای روز جهان، مانند اینترنت اشیا، کاربرد فراوانی خواهد داشت. گفتنی است CoAP نیز مانند هر پروتکل دیگر طراحیشده برمبنای UDP، دربرابر حملات جعل آدرس IP و درنتیجه DDoS، آسیپپذیر محسوب میشود.

بهعنوان مثال، مجرم سایبری میتواند پکت UDP را به کلاینت CoAP مثلا دستگاه متصل به اینترنت و آن دستگاه نیز پاسخی با یک پکت بزرگتر به او بفرستد. در حملات DDoS، ابعاد این پکت پاسخی بهعنوان عامل تقویت پکت شناخته میشود. در پروتکل CoAP، این عامل مقداری بین دَه تا پنجاه دارد.

بهعلاوه ازآنجاکه CoAP دربرابر حملات تغییر آدرس IP آسیبپذیر است، مجرمان آدرس آیپی فرستنده را با آیپی قربانی تعویض میکنند. درنتیجه، قربانی ترافیک تقویتشده و حجیم این حمله را دریافت میکند.

طراحان پروتکل CoAP برای جلوگیری از این حملات، قابلیتهای امنیتی متعددی به آن اضافه کردند. البته همانطورکه در پست سال گذشتهی سرویس Cloudflare منتشر شد، استفاده از این قابلیتهای امنیتی جدید در دستگاههای متصل به اینترنت حجم آن را افزایش میدهد. درنتیجه، CoAP با تجهیز به قابلیتهای امنیتی مزیت اصلیاش، یعنی سبکبودن را ازدست میدهد.

بهدلایل گفتهشده، اغلبِ تولیدکنندگان پروتکل CoAp را بدون قابلیتهای امنیتی و در حالت NoSec استفاده میکنند. درواقع، آنها سبکبودن پروتکل را به آسیبپذیری دربرابر حملات دیداس ترجیح میدهند.

گسترش استفاده از CoAp

تا وقتی این پروتکل جدید و ناشناخته بود، استفادهی چندصد دستگاه از آن حتی در حالت بدون امنیت نیز خطر چندانی ایجاد نمیکرد. بااینحال خبرهای منتشرشدهی دنیس رند، بنیانگذار eCrimeLabs نشان داد تعداد دستگاههای استفادهکننده از این پروتکل از نوامبر سال گذشتهی میلادی (مصادف با آبان۱۳۹۶) رشد سرسامآوری کرده است.

دنیس رند در صحبتهایش در کنفرانس امنیت RVAsec اعلام کرد تعداد دستگاههای متصل با این پروتکل در نوامبر۲۰۱۷ حدود ۶۵۰۰ دستگاه بود و در ماه بعد، به ۲۶هزار دستگاه رسید. در سال ۲۰۱۸ نیز تعداد این دستگاهها رشد سریعی داشت و تا مِی (مصادف با اردیبهشت۱۳۹۷)، به ۲۷۸هزار دستگاه رسید. آمار کنونی طبق گزارش موتور جستوجوی دستگاههای متصل به اینترنت بهنام Shodan، بین ۵۸۰هزار تا ۶۰۰هزار دستگاه گزارش میشود.

یکی از دلایل احتمالی رند برای این افزایش شدید کاربران CoAp، استفاده از آن در پروتکل بلاکچینQLC Chain بیان شد. این پروتکل که پیشازاین با نام QLink شناخته میشد، با هدف ایجاد شبکهی موبایل نامتمرکز بلاکچین در کشور چین فعالیت میکند. در این شبکه، از نودهای وایفای برای ساخت بلاکچین استفاده میشود.

افزایش تعداد کاربران این پروتکل تقریبا ناامن، از چشم مجرمان سایبری نیز دور نماند. در چند هفتهی گذشته، اولین حملات دیداس انجامشده با پروتکل CoAp علائم خود را نشان دادند. یکی از محققان امنیتی متخصص در حملات دیداس که نخواست نامش فاش شود، به زددینت گفت حملات با این پروتکل در ماههای گذشته گاهوبیگاه رخ دادهاند. البته، فرکانس این حملات درحالافزایش است و میانگین به ۵۵ گیگابیتبرثانیه میرسد. بزرگترین حملات انجامشده در این زمان، رکورد ۳۲۰ گیگابیتبرثانیه را ثبت کرد.

میانگین ۵۵گیگابیتبرثانیهای این حملات درمقایسهبا ابعاد حملهی دیداس معمولی، افزایشی خیرهکننده بهنظر میرسد. حملات معمولی در فرکانس میانگین ۴.۶ گیگابیتبرثانیه انجام میشوند.

درادامه، این محقق خاطرنشان کرد از ۵۸۰هزار دستگاه کنونی این پروتکل، ۳۳۰هزار دستگاه امکان سوءاستفاده را برای مجرمان سایبری فراهم میکنند. این دستگاهها برای تقویتکردن حملات تا ۴۶ برابر استفاده خواهند شد.

نتایج تحقیقات این متخصص امنیت نشان میدهد اکثر حملات بررسیشده، به سرویسهای آنلاین در کشور چین مربوط بودهاند. بهعلاوه، به برخی پلتفرمهای بازیهای نقشآفرینی آنلاین چندنفره در خارج از چین نیز حمله شده است. شایان ذکر است گسترش استفاده از CoAP در سال جدید، بیشتر محدود به کشور چین میشود. البته، باید بدانیم با افزایش استفاده از این پروتکل در چین بهعنوان هاب اصلی تولید محصولات فناوری، خطر گسترش آن را به کشورهای دیگر جهان افزایش میدهد.

هشدارهای امنیتی گذشته

پروتکل CoAP نیز هممانند دیگر پروتکلهای طراحیشده برای استفاده در اینترنت اشیا، امکانات امنیتی اولیه دارد. درواقع، بهنظر میرسد مشکلات ایجادشده بهدلیل طراحی این پروتکل نیست و نحوهی استفادهی سازندگان دستگاهها و تنظیمکردنشان، این آسیبپذیری را ایجاد میکند.

متأسفانه این استفاده و تنظیمات نادرست موضوع جدیدی نیست. بسیاری از پروتکلهای این حوزه بهشیوهی نادرست تنظیم میشوند که یکی از دلایل آن، اشتباهات سهوی یا عمدی تولیدکنندگان دستگاهها است. درواقع، آنها عموما سادگی را بیش از امنیت در دستورکار خود قرار میدهند.

ذکر این نکته لازم مینماید که متخصصان امنیت از این رخداد خشنود نیستند؛ چراکه پیشازاین، هشدارهایی جدی دربارهی CoAP داده بودند. آنها در سال ۲۰۱۳ و حتی پیش از تأیید این پروتکل بهعنوان استانداردی اینترنتی، دربارهی آن هشدار داده بودند.

11 پلاگین ضروری وردپرس برای بهینه سازی سایت

وردپرس دارای پلاگین های گوناگون جهت بهینه سازی و سئو می باشد. در این مقاله آموزشی سئو به 14 پلاگین مهم جهت بهینه سازی و سئو وردپرس اشاره شده است.

9 اردیبهشت 1397 - 23:30 - ارسال شده بدست سینا عسکری

بهینه سازی وردپرس

بیشتر مشتریانی که برای بهینه سازی سئو سایت خود به ما مراجعه می کنند، از قالب های وردپرس در طراحی سایت استفاده کرده اند. تعامل کاربر راحت کاربر و هزینه کمتر در طراحی، از مهم ترین عامل های ترغیب کاربران برای استفاده از این قالب ها بوده است. دیگر عامل مهم را می توان هستی 54 هزار پلاگین گوناگون بسته به نیازهای کاربران دانست که هر شخصی و شرکتی می تواند از آن ها برای کاربردهای استفاده کند.

بسیاری از این پلاگین ها برای بهینه سازی سئو سایت مورد استفاده می گیرد. برای همین است که وردپرس را یک قالب سئو بیس می دانند و بیشتر کمپانی های طراحی سایت و سئو برای راحتی کار خود و افزایش سرعت نیز از این گونه قالب و پلاگین های مربوط به سئو کاربرد می کنند. تنها مهم ترین نکته شناخت مهم ترین پلاگین های سئو و چگونگی استفاده از آن ها است.

ما سعی کرده ایم تا در این مقاله مشاور سئو 11 الی از مهم ترین پلاگین های سئو در وردپرس را شناسایی کنیم. به پیشه بردن این پلاگین ها فقط به کاربران و سئوکاران در تنظیم سئو سایت کمک بسیاری می کند، در غیر اینصورت الی کاربر با مقدمات سئو و اصول به کارگیری آن ها آشنایی نداشته باشد، نمی تواند کاربرد موثری از این پلاگین ها کند.

14 پلاگین اصلی سئو وردپرس

Yoast SEO. 1

معروف ترین و پرکاربردترین پلاگین سئو است که در هر گونه سایتی می تواند استفاده شود. این پلاگین وانگهی یک تحلیل خیلی کوچکی سئو صفحه، تگ ها و کلمات کلیدی صفحه اتمام می دهد و می تواند بهترین منبع راهبری سئو صفحه برای بازپسین کاران و ادمین سایت باشد. مهمترین کاربرد این پلاگین برای سایت هایی که ماهیت خبری و نوشتار ای دارند یا در دسته مقالات سایت نیز بهترین بازدهی را می توانند به همراه داشته باشند.

2. All in One SEO Pack

یکی از بهترین جایگزین های پلاگین Yoast Seo است. به راستی همگی امکانات پلاگین پیشین نیز در این نوع هستی دارد، تنها تفاوت آن با قبلی، کاربرپسند نبودن آن است و به عبارتی کاربر در اثناء به کارگیری آن به سخت بر میخورد.

3. The SEO Framework

یکی از دیگر پلاگین های سئو مانند Yoast است. سرعت سئو و بهینه سازی سایت با این پلاگین بالاتر و وانگهی پیشه با آ ن بدست کاربر آسان تر است؛ ولی میزان دستیابی به این پلاگین مشکل تر است و اینکه کاربر برای استفاده از آن باید کمینه نزاکت سئو داشته باشد.

نکته مهم در باره کل پلاگین ها این است که کاربران باید نزاکت ابتدایی در خصوص سئو داشته باشند لغایت بهتر بتوانند متعلق به ها کاربرد کرده و باکس های مرتبط را اصولی تر پر کنند.

4. Redirection

یکی از مهم ترین عواملی که باعث آسیب رساندن به سئو صفحات و سایت می شود، هستی لینک های شکسته و به عبارتی سایر صفحات ویران است که مایه می شود که کاربر با خطای 404 روبرو شود. خطای 404 جریمه گوگل را به اتفاق دارد و بهترین گذرگاه برای بازداری از بروز چنین خطایی به کارگیری ریدایرکت است. Redirection نام پلاگینی در وردپرس باریکلا سئوکاران و کاربران این امکان را می دهد که در چهره بروز سخت یا تغییر در لینک قدیمی، آن را به آدرس صفحه جدید لینک و ریدایرکت کنند.

5. Smush Image Compression and Optimization

از عوامل مهم در افزایش سئو، سرعت سایت است. عوامل مختلفی باعث افزایش سرعت یک سایت می شوند که مهم ترین آن را می تاب هستی عکس های متفاوت دانست. متاسفانه بسیاری از این عکس ها به علت بهینه نشدن و حجم زیاد آن ها می توانند نشان منفی بر سئو بذارند. پلاگین بالا یکتا از بهترین پلاگین ها به هدف فشرده سازی و کاهش حجم عکس های همه سایت می تواند مورد کاربرد پیمان بگیرد.

6. W3 Total Cash

این هم یکتا از پلاگین های افزایش سئو وردپرس است که موعد بارگذاری صفحه را کاهش می دهد. به راستی این پلاگین سرعت دانلود و نرخ تبدیل را بهینه می کند و از این جهت به افزایش سئو سایت کمک بسیاری خواهد کرد.

7. WP-Optimize

این پلاگین را تمیزکننده دیتابیس می خوانند. این پلاگین می تواند فضاهای اضافی در پایگاه دیتا وردپرس را بهینه سازی کند و از این رو باعث افزایش سرعت سایت در تقسیم گرفتن اطلاعات و برگرداندن آن ها از دیتابیس به کاربر می شود.

8. Google XML Sitemap

نقشه سایت مهم ترین قسمتی است که هر سایتی باید داشته باشد. به راستی نقشه سایت به موتور جستجو در خزیدن در صفحات به منظور شناخت آن ها و ساختار کلی سایت و پیدا کردن اطلاعات کمک بسیاری می کند. این پلاگین به کاربران کمک می کند تا خیلی سریع و راحت و بدون نیاز به یک ابزار سومی، نقشه سایت را فرآوری کنند.

هک شدن Safari، VirtualBox و VMware در روز اول مسابقات Pwn2Own 2019

در روز اول مسابقات، شرکتکنندگان توانستند با موفقیت مرورگر سافاری اپل، مجازیساز VirtualBox اوراکل و همچنین VMware Workstation را با موفقیت هک کنند و در مجموع ۲۴۰هزار دلار جایزه نقدی دریافت کنند. سه برنامه مهم فوق را تیم Fluoroacetate موفق به کشف آسیبپذیریهای آنها شد و با موفقیت این آسیبپذیریها را Exploit کرد و ۱۶۰هزار دلار جایزه را با خود به خانه برد. در ابتدا این مرورگر سافاری اپل بود که توسط آسیبپذیری از نوع سرریز پُشته روی JIT امکان دور زدن Sandbox آن برای شرکتکنندگان فراهم شد و با موفقیت این آسیبپذیری Exploit شد. در مرحلهی بعد این VirtualBox اوراکل بود که توسط آسیبپذیری معروف به Escape روی ماشینهای مجازیسازی، امکان اجرای برنامه ماشینحساب روی Host اصلی که ماشینمجازی در آن ساخته شده است، برای شرکتکنندگان فراهم شد و با موفقیت Exploit آن اجرا شد. سومین برنامهای که مورد هدف قرار گرفت، مجازیساز VMware Workstation بود که با استفاده از ساختار Race Condition باعث شد که دسترسی غیرمجاز از داخل ماشینمجازی، باعث اجرای کُد دلخواه روی Host OS یا همان سیستمعامل میزبان اصلی شود که Exploit شدن موفقیتآمیز این آسیبپذیری، جایزه ۷۰هزار دلاری را برای کشفکنندگان آن به ارمغان آورد.

مقالههای مرتبط:

درکنار تیم Fluoroacetate، شرکتکنندگان دیگری همچون anhdaden از تیم STAR Labs هم بودند که با کشف آسیبپذیری دیگری مشابه آسیبپذیری Escape روی VirtualBox اوراکل، توانایی گرفتن دسترسی از سیستمعامل پایه توسط ماشین مجازی را ممکن ساختند و جایزه ۳۵ هزار دلاری را بهدست آوردند. همچنین تیمهای phoenhex و qwerty تمرکز خود را تنها روی مرورگر سافاری اپل گذاشتند و با کشف آسیبپذیری دیگری از نوع Privilege Escalation روی هستهی اصلی مرورگر، امکان گرفتن دسترسی به کل سیستمعامل میزبان را فراهم آوردند و با آمادهسازی یک Exploit و اجرای موفقیتآمیز آن، جایزه ۴۵ هزار دلاری را از آن خود کردند. البته باید ذکر کرد که اپل قبلاً درباره یکی از این آسیبپذیریها بدون عنوان کردن توضیحات تکمیلی، گزارشی را ارائه کرده بود و امکان گرفتن دسترسی از سیستمعامل macOS توسط حمله به مرورگر Safari را اطلاع داده بود.

دولت عربستان به گوشی شخصی جف بزوس دسترسی داشته است

گوین دیبکر، مدیر ارشد امنیتی جف بزوس روز شنبه مدعی شد که دولت عربستان به گوشی شخصی بزوس دسترسی پیدا کرده و اطلاعات شخصی از آن بهدست آورده بود. دیبکر، مشاور امنیتی باسابقه میگوید تحقیقات خود پیرامون افشای پیامهای متنی بین جف بزوس و لورن سانچز، گویندهی تلویزیونی را بهپایان رسانده است. روزنامهی نشنال انکوایرر (National Enquirer)، فاشکنندهی این پیامها، ادعا میکرد که بزوس و سانچز با یکدیگر رابطه داشتهاند.

ماه گذشته، بزوس شرکت American Media Inc، صاحبامتیاز روزنامهی نشنال انکوایرر را به اخاذی متهم کرد. ظاهرا AMI بزوس را به انتشار «عکسهای خصوصی» ارسالشده توسط او به سانچز تهدید کرده و از مدیرعامل آمازون خواسته تا بهصورت رسمی اقرار کند که گزارش National Enquirer با انگیزهی سیاسی منتشر نشده است.

دیبکر در مقالهای برای وبسایت The Daily Beast ادعا میکند که شرکت American Media Inc از او خواسته است تا یافتن شواهدی مبنی بر «استراقسمع الکترونیکی یا هکشدن فرایند گردآوری خبرشان» را انکار کند. دیبکر چنین مینویسد:

تحقیقات ما و چندین متخصص، با اطمینان بسیار زیادی نشان از آن دارد که دولت عربستان به گوشی دسترسی پیدا کرده و اطلاعات خصوصی را بهدست آورده بود. تابهامروز مشخص نیست که شرکت American Media Inc. تا چه اندازه از جزئیات اطلاع داشت.

سخنگوی سفارت عربستان در واشینگتن پاسخی به سوالات پیرامون ادعای دیبکر ارائه نداد؛ اما در ماه فوریه، وزیر امور خارجهی عربستان سعودی گفت که کشور او «مطلقا هیچ ارتباطی» با گزارش روزنامهی National Enquirer نداشته است.

از سویی دیگر، سخنگوی شرکت American Media Inc. نیز پاسخی به سؤالات نداد. AMI پیشتر اعلام کرده بود که بر سر انتشار گزارش مربوطبه جف بزوس، کاملا قانونی عمل کرده است.

دیبکر میگوید که یافتههای خود را بدون اشاره به جزئیات، در اختیار مقامات فدرال ایالات متحدهی آمریکا قرار داده است.